En esta serie de opciones de seguridad para crear una línea base de Hardening en Microsoft 365, hoy hablamos de un tema muy sencillo, pero muy importante para la seguridad de una organización. De poco sirve desplegar métodos de autenticación multifactor, que sean seguros, si después se puede configurar la opción de confiar en el dispositivo de forma indefinida….

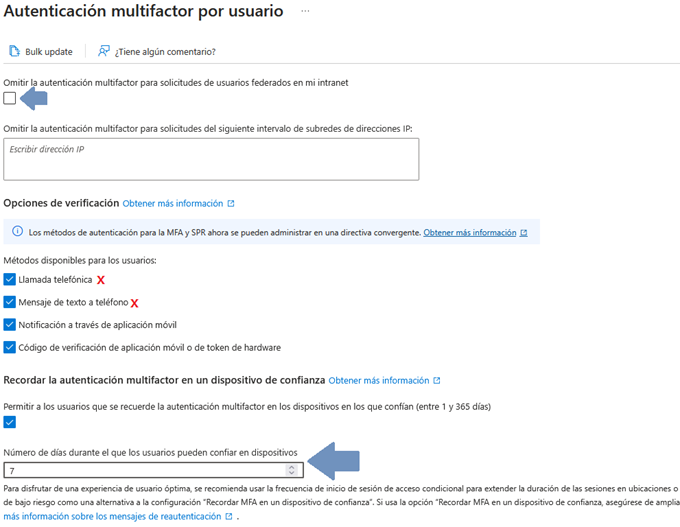

Microsoft 365 permite configurar estas opciones para que sean seguras, con la menor «molestia para el usuario», el primer paso es configurar los métodos seguros para la MFA, incluso para aquellos dispositivos que están ubicados en la oficina y es menos probable que exista un acceso no autorizado, se puede configurar algo menos estricto.

Otro valor que se debe tener en cuanta es el tiempo de renovación de la autenticación multifactor, es decir, cada cuánto nos va a pedir en el inicio de sesión un doble factor de autenticación, este valor se puede configurar en días, en función de las necesidades de nuestro negocio, pero es imprescindible entender, qué significa esto.

Cuando M365 confía en un dispositivo, no va a solicitar el segundo factor de autenticación hasta que se cumpla la fecha establecida, eso quiere decir, que si el equipo es sustraído o alguien accede de forma no autorizada solo necesita acceder a la contraseña para iniciar sesión en el PC o teléfono y acceder a todos los datos, si el dispositivo no esta cifrado y protegido con Bitlocker, por ejemplo, esto resulta trivial hasta para un atacante inexperto.

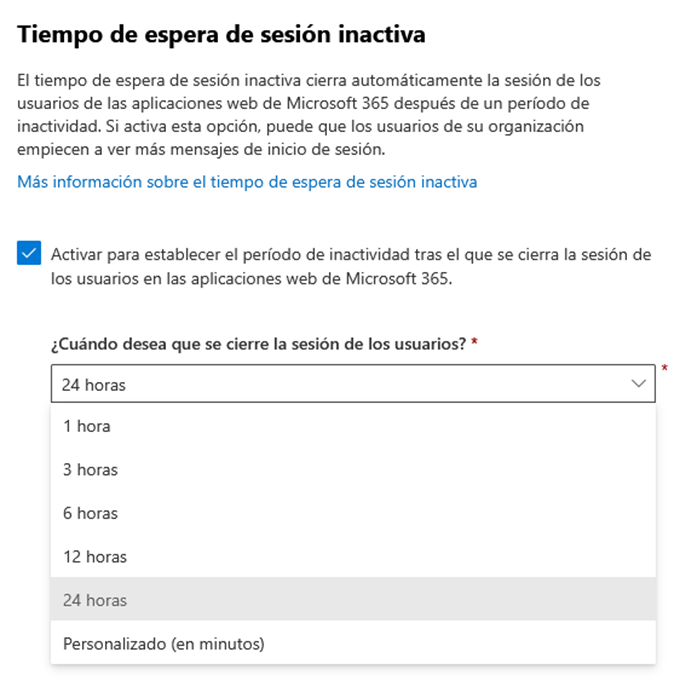

Otro factor fundamental para complementar esta configuración es el cierre de sesión, que por defecto viene deshabilitado, y se recomienda activar al menos una vez cada 24 horas.

En función del modelo de negocio de la organización y el riesgo de cada usuario, se recomienda ajustar el cierre de sesión a un determinado intervalo de tiempo, lo que permite que un atacante no pueda aprovechar una sesión abierta o un token de usuario para acceder de forma no autorizada a los datos o configuraciones de la empresa.

Dos configuraciones muy sencillas que pueden minimizar el impacto de un acceso no autorizado, fáciles de configurar y muy eficientes.

En Hack by Security creemos en compartir información, para ayudar a que tod@s estemos un poquito más seguros.Gracias y nos vemos en el siguiente Exploit.