- info@hackbysecurity.com

- +34605 237 826

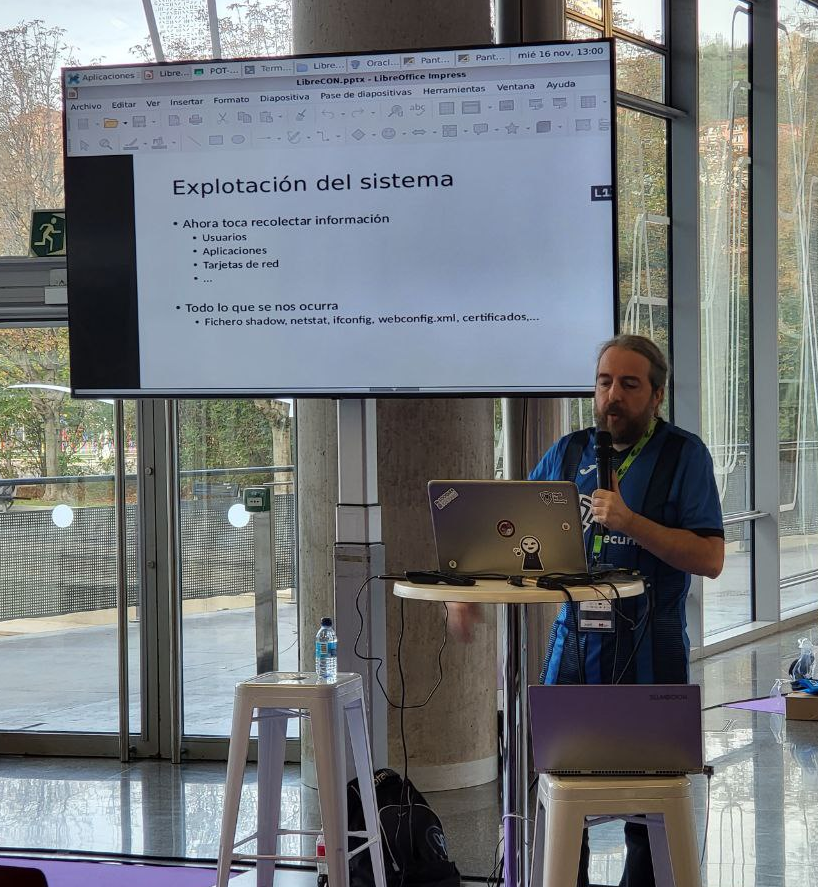

Mi reino por un teclado Este año estuvimos en la LibreCON 2022 impartiendo un taller de programación sobre un tipo de BADUSB, en concreto MalduinoW, si no estuvisteis, mal, no podéis faltar el año que viene este es el enlace LIBRECON Ahora al lío, malduinoW es un BadUSB al que se le añade la capacidad de conexión Wireless y tiene una ser...

2149 Hits

2149 Hits

Un móvil puede ser una herramienta muy útil que nos puede ayudar o facilitar nuestra labor, a la hora de realizar una auditoría o pentesting. Aunque existen distribuciones como NetHunter que ya cuentan con multitud de herramientas, podemos instalar en nuestro teléfono un emulador de terminal Linux. En este caso vamos a...

6053 Hits

6053 Hits

Una herramienta muy útil a la hora de realizar una auditoría de una página web es el propio navegador, a través de él podemos ver el código fuente de una página, conocer rutas, ver los posibles comentarios del código,... y también podemos usar extensiones del propio navegador o add-ons para ayudarnos; seguro que sabéis lo que son, e incluso te...

5474 Hits

5474 Hits

El framework Metasploit es una herramienta de código abierto desarrollada en ruby, podéis incluso añadir vuestros propios desarrollos en ella (si no sabéis como apuntaos a nuestro curso de hacking ético). Esta herramienta es muy utilizada para realizar pentesting, tanto para comprometer sistemas como para obtener datos antes y después de compr...

60742 Hits

60742 Hits

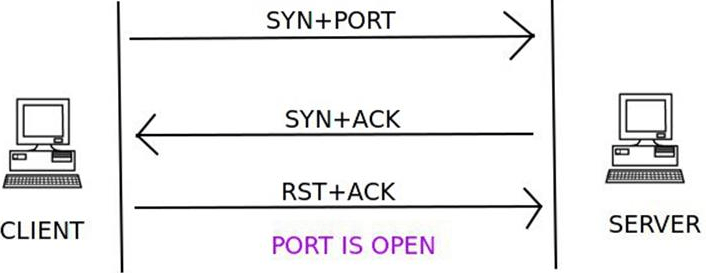

Una de las partes fundamentales tanto del auditor de seguridad o hacker, como del administrador de sistemas, es saber qué pasa en la red, ambos deben buscar vulnerabilidades, pero con distintos objetivos, el primero para decir, "Aquí hay un posible 'agujero', te recomiendo que lo soluciones", el segundo para decir, "Aquí hay un posible 'agujero', t...

6485 Hits

6485 Hits

En estos días se suceden comentarios y publicaciones sobre las vulnerabilidades de Zoom con ciertos tintes tremendistas, incluyendo el descubrimiento en la Dark Web de una base de datos con 352 cuentas de acceso a Zoom. Para quienes quieran una respuesta corta y seguir con otro tema, nos tememos que técnicamente debemos contestar un "depende", como...

5112 Hits

5112 Hits

Vamos a ver un truco (o dos) para abrir una shell usando nmap. Nmap es una aplicación utilizada no solo por pentesters o hackers, sino también por administradores de sistemas, por lo que es fácil que nos la encontremos instalada, y además con privilegios de root, pero... ¿sabes que se puede abrir una shell usando nmap? Si está instalada una versión...

3186 Hits

3186 Hits