- info@hackbysecurity.com

- +34605 237 826

Crear tu propio diccionario para un ataque de fuerza bruta efectivo

Hola hacker, hoy vamos a hablar de esos diccionarios que utilizamos para lanzar ataques de fuerza bruta a un objetivo, existen multitud de diccionarios creados, con contraseñas por defecto, las más usuales,... pero no siempre eso es lo que queremos o necesitamos.

¿Qué tal crear un diccionario para realizar estas pruebas basándonos en la información que sabemos del objetivo? Es más habitual de lo que parece utilizar contraseñas basadas en datos o información que conocemos y que no olvidamos fácilmente, nombres de parejas, hijos, fechas,... conociendo un poco a nuestro objetivo, podemos crear estos diccionarios y mejorar la tasa de éxito de nuestro test.

OJO, este ataque siempre tiene que ser con consentimiento del objetivo o cliente, ya que si no estaríamos incurriendo en un delito, y recordad que es común que los paneles de login guarden trazas de intentos de acceso, por lo que os pueden pillar.

Comencemos por el principio, uno de los pasos más importantes para la creación de un diccionario optimizado para nuestra víctima y llegar al éxito del ataque "La recolección de información", sí, esa fase que a muchos hackers y pentesters nos parece aburrida y la pasamos lo más rápido que podemos, pues no, hay que dedicarle el tiempo necesario a todas las fases.

Este primer paso es muy importante ya que no solo vamos a recolectar información de servicios, puertos abiertos, vulnerabilidades…. Si no que, vamos a recopilar información de trabajadores, directivos, incluso de empresas externas que trabajan con nuestro objetivo, cuanta más completa sea la información más efectivo será el plan de ataque y mejores diccionarios podremos crear.

Vamos al turrón!!

Podemos encontrar bastantes aplicaciones de generación de diccionarios, aunque nos vamos a centrar en Cewl y Cupp, en el caso de que necesitéis más información en nuestra comunidad HBS Network os podremos ayudar, preguntad sin miedo.

CEWL

Es una herramienta bastante potente con la cual podremos generar un diccionario a través de las website que le indiquemos (Web corporativa, perfiles de redes sociales, blog…), está presinstalada en Kali Linux, por lo que no tenemos que instalar nada.

Vamos a ver un ejemplo:

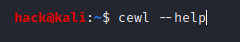

Abrimos un terminal, para ver la ayuda ejecutamos el comando:

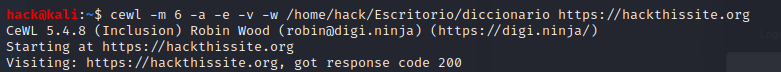

Y obtendremos todas las opciones que podemos utilizar para optimizar nuestro diccionario. En nuestro caso vamos a lanzar una prueba donde vamos a recabar palabras de 6 caracteres en adelante, metadatos y direcciones de correo de la website https://hackthissite.org y exportaremos los datos encontrados a un fichero en el escritorio que se llamara diccionario

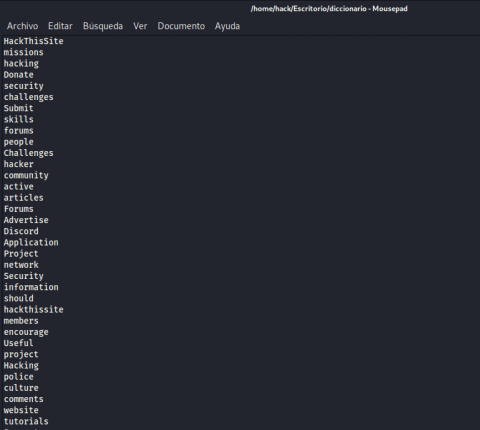

Y como podemos ver, nos genera un diccionario bastante grande y especifico de nuestro objetivo.

¿Fácil no? Con esta herramienta obtendremos un diccionario basado en una web; si te estás iniciando en el mundo de los CTF, y el diccionario rockyou no funciona, prueba a crear uno de esta forma, suele ser útil.

CUPP

La diferencia de esta herramienta, es que no va a obtener información de forma automática, sino que nos va a presentar un pequeño formulario para recabar información del objetivo, lo tendremos que rellenar y a partir de esos datos introducidos se generará el diccionario con múltiples combinaciones.

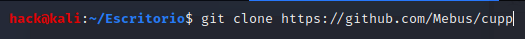

En este caso no viene preinstalado en Kali Linux, por lo que tenemos que descargarlo, es sencillo, solo tenemos que obtenerlo de:

Nos vamos a la ruta donde queremos descargar Cupp y ejecutamos lo siguiente: Una vez descargado, nos dirigimos al directorio y ejecutamos cupp, al estar desarrollado en Python tendremos que ejecutarlo de la siguiente manera para iniciar el formulario.

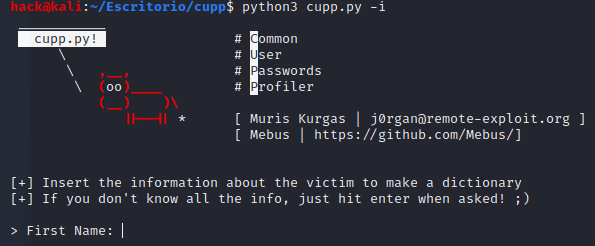

Ya solo faltaría ir rellenando la información que nos solicita de nuestra victima

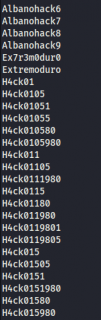

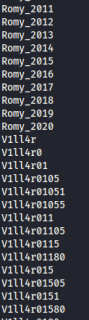

Como podemos observar, cuantos más datos del objetivo tengamos, más eficiente será nuestro diccionario, hay que navegar por redes sociales, documentos, y demás información útil; en nuestro caso nos ha generado un diccionario de un total de 9728 palabras a raíz de la información que le hemos proporcionado.

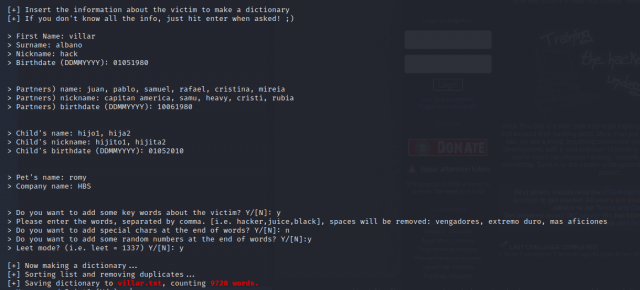

Esto sería una muestra de las distintas combinaciones que nos va generando Cupp.

También es sencillo ¿no? Fijaos las múltiples opciones que tiene como por ejemplo añadir caracteres al final, la mayoría de la gente (y empresas) tiene la costumbre de empezar o terminar todas sus contraseñas de la misma forma, o generarlas con un patrón similar.

Para finalizar os propongo un reto y que nos comentéis en HBS Network.

Crear un diccionario propio de vuestros perfiles de redes sociales o a través de cupp rellenando la información sobre vosotros mismos y comprobar si alguna de vuestras contraseñas aparecería en ese diccionario o se asemeja bastante, obviamente no nos digáis las contraseñas, pero si estos métodos se aproximan a vuestras contraseñas reales, es hora de cambiarlas, no es necesario estar obsesionado, pero hay que ser consciente de lo que nos rodea, utilizad contraseñas seguras y algún gestor o administrador, es bastante útil, por no decir necesario, y aplicad siempre un doble factor de autenticación.

Un saludo hackers, nos leemos en el siguiente post.

Artículos relacionados

By accepting you will be accessing a service provided by a third-party external to https://www.hackbysecurity.com/