- info@hackbysecurity.com

- +34605 237 826

Llevamos una temporada en la que han salido una serie de leaks de diferentes empresas o redes sociales, por un lado, tenemos a Facebook de la cual se obtuvieron 500 millones de cuentas, Facebook quienes se desmarcaron indicando que eran datos antiguos, tenemos también a LinkedIn, también otros 500 millones de usuarios (se ve que es el número e...

3369 Hits

3369 Hits

Se habla mucho del phishing en correos electrónicos, ransomware, exploits, … pero la verdad es que las estafas de toda la vida siguen estando ahí, muy presentes y no es tan difícil caer en ellas. Vivimos en un mundo donde nuestra información, incluso información sensible, está expuesta, y ojo, incluso a veces es obligatorio exponerla como puede ser...

4026 Hits

4026 Hits

Siempre hay que sacar hueco para seguir aprendiendo y disfrutar de grandes libros y si encima nos divertimos mientras leemos, que mas se puede pedir. Si te perdiste nuestra entrada donde recomendamos libros de hacking, te dejo el enlace aquí; por esto mismo, hoy os traemos y recomendamos, algunos libros de nuestros amigos de 0xWORD los c...

3523 Hits

3523 Hits

Hoy, y a petición de nuestros alumnos, hemos decidido dedicarle este articulo a nuestros compañeros de 0xWORD ya que todos coincidís en la misma pregunta: "¿Qué libros de Hacking nos recomendáis?... " La respuesta es sencilla, cualquier libro de esta gran editorial ya que todos están creados por las grandes referencias del sector. En p...

20194 Hits

20194 Hits

Por aquí os traigo una breve y humilde aportación sobre los últimos #Ciberataques por #Phising que recibimos a diario. Supongo que, como todos, recibimos cientos de correos de este tipo, pero sin duda alguna hay algunos muy graciosos, por lo que, a modo de divulgación, concienciación y prevención, vamos a ir revisando algunos de ellos. Empezamos po...

3763 Hits

3763 Hits

Un móvil puede ser una herramienta muy útil que nos puede ayudar o facilitar nuestra labor, a la hora de realizar una auditoría o pentesting. Aunque existen distribuciones como NetHunter que ya cuentan con multitud de herramientas, podemos instalar en nuestro teléfono un emulador de terminal Linux. En este caso vamos a...

6001 Hits

6001 Hits

Como todos sabemos, la Ciberdelincuencia no descansa, siendo objetivos de #ciberataques tanto empresas como particulares y causando verdaderos estragos en nuestra corporación y nuestro día a día. Por desgracia actualmente estamos pasando por momentos en los que la lucha contra la #COVID19 y protegernos frente a ataque cibernéticos es vital, pero… ¿...

2863 Hits

2863 Hits

Hola hacker, los diccionarios son una parte muy importante a la hora de realizar un ataque de fuerza bruta, debemos tener en cuenta nuestro objetivo y, cuanto más sepamos de él, más posibilidades de éxito tendremos. Nada como github para encontrar buen material, si por ejemplo buscamos diccionarios para wpa, podemos buscar: site:github.c...

2573 Hits

2573 Hits

Una herramienta muy útil a la hora de realizar una auditoría de una página web es el propio navegador, a través de él podemos ver el código fuente de una página, conocer rutas, ver los posibles comentarios del código,... y también podemos usar extensiones del propio navegador o add-ons para ayudarnos; seguro que sabéis lo que son, e incluso te...

5439 Hits

5439 Hits

Hoy voy a ser un poco más espeso, pero poco, vamos con algo de teoría; el término vishing deriva de la unión de dos palabras o términos en inglés "voice" y "phishing"; consiste en la realización de llamadas telefónicas fraudulentas para, normalmente, obtener información personal o sensible; ahora bien, preguntaos, ¿cómo sabéis que cuando os llama u...

5569 Hits

5569 Hits

Hola hackers, Hoy vamos a hablar de algo que muchos tenemos claro, pero creo que muchas empresas no, el bug bounty no es un pentesting o una auditoría, sí, ya sabemos que una auditoría también tiene bastantes diferencias con un pentesting, de eso hablamos otro día. El bug bounty nació hace unos cuantos años, allá por los años 80, como una form...

4940 Hits

4940 Hits

¿Otro post de SQL injection? Sí, otro post de SQLi, el motivo es que no aprendemos y siguen apareciendo vulnerabilidades de este tipo, la última que me encontré fue bastante grave, de ahí que vuelva a poner sobre la mesa esta vulnerabilidad, tanto los hackers como los ciberdelincuentes se aprovechan de ella. ¿Qué es el SQL Injection? El...

4970 Hits

4970 Hits

El framework Metasploit es una herramienta de código abierto desarrollada en ruby, podéis incluso añadir vuestros propios desarrollos en ella (si no sabéis como apuntaos a nuestro curso de hacking ético). Esta herramienta es muy utilizada para realizar pentesting, tanto para comprometer sistemas como para obtener datos antes y después de compr...

60567 Hits

60567 Hits

¡Buenas tardes hacker! En el anterior post te expliqué cómo ocultar información dentro de un sistema mediante el uso de los NTFS Alternate Data Streams y en este vamos a cómo ocultar archivos u información dentro de otros utilizando la esteganografía. Puntos que se van a abordar en este post: Nociones básicas de esteganografíaLa maravillosa Steghid...

12639 Hits

12639 Hits

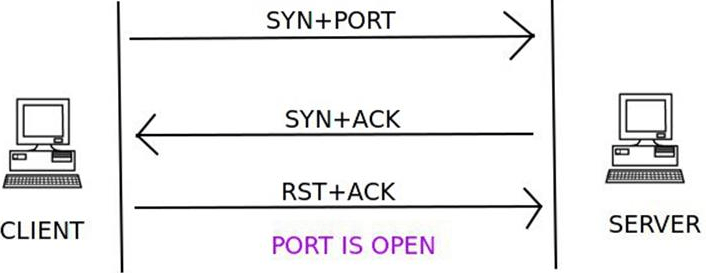

Una de las partes fundamentales tanto del auditor de seguridad o hacker, como del administrador de sistemas, es saber qué pasa en la red, ambos deben buscar vulnerabilidades, pero con distintos objetivos, el primero para decir, "Aquí hay un posible 'agujero', te recomiendo que lo soluciones", el segundo para decir, "Aquí hay un posible 'agujero', t...

6404 Hits

6404 Hits

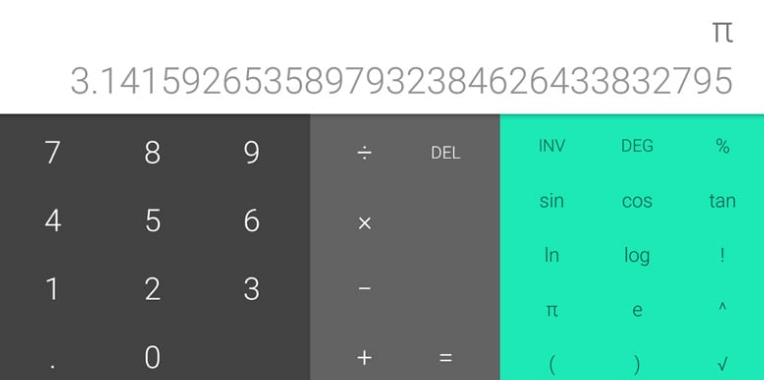

Hoy nos vamos a hacer eco de un video que se está corriendo por redes sociales y mensajería; en él se escucha una conversación de un programa de televisión con bastante audiencia, en la cual se dice que los estafadores son capaces de hackear nuestro teléfono cuando usamos nuestra linterna o la calculadora, cosa que, si explicasen bi...

3714 Hits

3714 Hits

Os dejo el write up de la máquina Raven de vulnhub, espero que os guste. URL de Vulnhub https://www.vulnhub.com/entry/raven-1,256/ Descripción Debemos acceder como root y encontrar 4 banderas Búsqueda de objetivo Una vez descargada la máquina virtual e iniciada, lo primero que debemos averiguar es la IP; para ello ejecutamos: #nmap -Pn 192.168.39.0...

4285 Hits

4285 Hits

¡Buenas tardes hacker! Hoy vas a ver NTFS Alternate Data Stream (ADS), técnica utilizada para ocultar información y programas dentro de un sistema. Pero ¿para qué sirve ocultar archivos dentro de otros? pues para proteger archivos que quieras que permanezcan ocultos, evitando así que herramientas como los antivirus o anti-malware puedan detectarlos...

6547 Hits

6547 Hits

Hoy dado el estado de alarma en el que vivimos hemos decidido hacer una pequeña entrevista a Fernando Acero, Coronel del Ejército del Aire en la Reserva, CISO y consultor de Ciberseguridad e Inteligencia con una gran trayectoria profesional en el ámbito de la ciberseguridad y que ha luchado y conoce de primera mano el coronavirus, y a Miguel Ángel ...

4363 Hits

4363 Hits

En estos días se suceden comentarios y publicaciones sobre las vulnerabilidades de Zoom con ciertos tintes tremendistas, incluyendo el descubrimiento en la Dark Web de una base de datos con 352 cuentas de acceso a Zoom. Para quienes quieran una respuesta corta y seguir con otro tema, nos tememos que técnicamente debemos contestar un "depende", como...

5057 Hits

5057 Hits